Как ломаются беспроводные сети. За последние несколько лет беспроводные сети WLAN получили широкое распространение во всм мире. И если ранее речь шла преимущественно об использовании беспроводных сетей в офисах и хот спотах. Специально для домашних пользователей и небольших офисов продаются точки. SOHO, а для мобильных пользователей карманные беспроводные маршрутизаторы. Однако, принимая решение о переходе к беспроводной сети, не. Речь идт о безопасности беспроводных сетей. Да сколько можно об одном и том же Надоело, уже. Хватит нас пугать всякими страшилками, возмутятся многие пользователи. Да, действительно, проблеме безопасности беспроводных сетей уделяется. Интернете, и в технической прессе. Да и сами протоколы беспроводной связи изначально наделены средствами обеспечения безопасности. Но так ли они наджны, и можно ли на них. В этой статье мы расскажем о том, как за несколько минут можно взломать защищнную беспроводную сеть и стать е несанкционированным, но полноправным пользователем. Также убедитесь, что в столбце ENC указан именно WEP. В случае успеха вы увидите строчку KEY FOUND, в которой и. Если в сети используется 64битный WEPключ, то для успешного взлома. Он обозначается в утилите AirPort как WEP переходная защищенная сеть. Ключ передается как 8битный ASCII или 4битный. Aircrackng программа для взлома 802. 11 WEP and WPAWPA2PSK ключей. Aircrackng может восстановить WEP ключ как только будет захвачено.  Для обнаружения беспроводных сетей и захвата пакетов воспользуемся CommView for WiFi, а для взлома WEP ключа утилитой aircrack. Однако нам не хотелось бы. Скорее, наоборот по результатам данной статьи можно будет сделать некоторые выводы о том, как повысить безопасность. Ведь кто не умеет взламывать сети, тот и не знает, как их защищать. А потому и начнм мы именно с того, что научимся взламывать. Итак. поехали. Стандартами беспроводных сетей 8. Протокол WEPВсе современные беспроводные устройства точки доступа, беспроводные адаптеры и маршрутизаторы поддерживают протокол безопасности WEP Wired Equivalent Privacy, который был изначально заложен в. IEEE 8. 02. 1. 1. Данный протокол является своего рода аналогом проводной безопасности во всяком случае, расшифровывается он именно так, однако реально никакого. Протокол WEP позволяет шифровать поток передаваемых данных на основе алгоритма RC 4 с ключом размером 6. Данные ключи имеют так называемую статическую составляющую длиной от 4. Initialization. Vector, IV. На простейшем уровне процедура WEP шифрования выглядит следующим образом первоначально передаваемые в пакете данные проверяются на целостность алгоритм CRC 3. ICV добавляется в служебное поле заголовка пакета. Далее генерируется 2. IV и к нему добавляется статический 4. Полученный таким образом 6. Далее данные смешиваются шифруются с. XOR с псевдослучайной ключевой последовательностью, а вектор инициализации добавляется в служебное поле кадра. Вот, собственно, и вс. Протокол безопасности WEP предусматривает два способа аутентификации пользователей Open System открытая и Shared Key общая. При использовании открытой аутентификации никакой аутентификации. Однако даже при использовании открытой системы допускается использование WEP шифрования данных. Протокол WPAКак будет показано чуть позже, протокол WEP имеет ряд серьзных недостатков и не является для взломщиков труднопреодолимым препятствием. Поэтому в 2. 00. 3 году был представлен следующий стандарт. WPA Wi Fi Protected Access. Главной особенностью этого стандарта является технология динамической генерации ключей шифрования данных, построенная на базе протокола TKIP Temporal Key. Integrity Protocol, представляющего собой дальнейшее развитие алгоритма шифрования RC 4. По протоколу TKIP сетевые устройства работают с 4. WEP и реализуют правила изменения последовательности его битов, что исключает повторное использование ключей. В протоколе TKIP предусмотрена генерация нового 1. Кроме того, контрольные криптографические суммы в WPA рассчитываются по новому методу под названием MIC Message Integrity Code. В каждый кадр здесь помещается специальный. В итоге получается, что каждый передаваемый по сети пакет данных имеет собственный. Кроме того, протокол WPA поддерживает шифрование по стандарту AES Advanced Encryption Standard, то есть по усовершенствованному стандарту шифрования, который отличается более стойким. WEP и TKIP. При развртывании беспроводных сетей в домашних условиях или небольших офисах обычно используется вариант протокола безопасности WPA на основе общих ключей WPA PSK Pre Shared Key. В дальнейшем. мы будем рассматривать только вариант WPA PSK, не касаясь вариантов протокола WPA, ориентированных на корпоративные сети, где авторизация пользователей проводится на отдельном RADIUS сервере. При использовании WPA PSK в настройках точки доступа и профилях беспроводного соединения клиентов указывается пароль длиной от 8 до 6. Фильтрация MAC адресов. Фильтрация MAC адресов, которая поддерживается всеми современными точками доступа и беспроводными маршрутизаторами, хотя и не является составной частью стандарта 8. Для реализации данной функции в настройках точки доступа создатся таблица MAC адресов беспроводных адаптеров клиентов. Режим скрытого идентификатора сети SSIDЕщ одна мера предосторожности, которую часто используют в беспроводных сетях это режим скрытого идентификатора сети. Каждой беспроводной сети назначается свой уникальный идентификатор SSID. Когда пользователь пытается войти в сеть, то драйвер беспроводного адаптера прежде всего сканирует эфир на наличие в ней беспроводных сетей. При. использовании режима скрытого идентификатора как правило, этот режим называется Hide SSID сеть не отображается в списке доступных, и подключиться к ней можно только в том случае, если, во первых. SSID, и, во вторых, заранее создан профиль подключения к этой сети. Взлом беспроводной сети с протоколом WEPЧтобы у читателя не сложилось впечатления, что перечисленных средств защиты вполне достаточно, дабы не опасаться непрошенных гостей, поспешим его разочаровать. И начнм мы с инструкции по взлому. WEP. Собственно, утилит, специально разработанных для взлома таких сетей и доступных в Интернете, предостаточно. Правда, есть одно но. Почти все они заточены под Linux системы. Собственно, с точки. А вот обычными пользователями операционная система Linux используется редко, поэтому мы решили ограничиться рассмотрением. Windows XP. Итак, для взлома сети нам, кроме ноутбука с беспроводным адаптером, потребуется утилита aircrack 2. Интернете. Данная утилита поставляется сразу в двух вариантах под Linux и под Windows, поэтому нас будут интересовать только те файлы, которые размещены в директории aircrack 2. В этой директории имеется три небольших утилиты исполняемых файлов airodump. Первая утилита предназначена для перехвата сетевых пакетов, вторая для их анализа и получения пароля доступа и третья для расшифровки перехваченных сетевых файлов. Конечно же, не вс так просто, как может показаться. Дело в том, что все подобные программы заточены под конкретные модели чипов, на базе которых построены сетевые адаптеры. То есть не факт, что. Более того, даже при использовании совместимого адаптера список совместимых адаптеров, а точнее чипов. К примеру, в ходе тестирования мы выяснили, что стандартный беспроводной адаптер Intel PRO Wireless 2. BG, который является составной частью многих ноутбуков на базе технологии. Intel Centrino, просто не совместим с данной программой при использовании ОС Windows XP правда, он поддерживается при использовании Linux версии программы. В итоге мы остановили свой выбор на. PCMCIA адаптере Gigabyte GN WMAG на базе чипа Atheros. При этом сам беспроводной адаптер устанавливался как Atheros Wireless Network Adapter с драйвером 3. Сама процедура взлома беспроводной сети достаточно проста. Начинаем с запуска утилиты airodump. При запуске программы. Network interface index number, тип чипа сетевого адаптера Network interface type oa. Channel s 1 to 1. Также задатся имя выходного файла, в котором хранятся перехваченные. Output filename prefix и указывается, требуется ли захватывать все пакеты целиком cap файлы или же только часть пактов с векторами инициализации ivs файлы Only write WEP IVs yn. При. использовании WEP шифрования для подбора секретного ключа вполне достаточно сформировать только ivs файл. По умолчанию ivs или с ap файлы создаются в той же директории, что и сама программа. Aircrack ng niochem. Описание основной программы для взлома беспроводной сети. В статье подробно рассмотрена работа программы aircrack ng. Статья это перевод информации с сайта разработчиков программы. Описание. Aircrack ng программа для взлома 8. WEP and WPAWPA2 PSK ключей. Aircrack ng может восстановить WEP ключ как только будет захвачено достаточно много пакетов с помощью программы airodump ng. Эта часть набора программ от aircrack ng предназначена для выполнения статических атак на беспроводные сети и для обнаружения WEP ключа методом грубого подбора. Также можно использовать подбор по словарю. Для взлома WPAWPA2 pre shared ключей, можно использовать ТОЛЬКО подбор по словарю. Легенда 1. Глубина текущего ключа 3. Байт IVs 4. Голоса указывающие что это правильно. Как это работаетПоиск ключа происходит с помощью трех методов первый метод через PTW атаку, основное преимущество этого метода, заключается в том, что для взлома WEP ключа необходимо меньше перехваченных пакетов, основной недостаток этого метода это то, что он может работать только с arp пакетами второй метод через FMS Kore. K атаки это метод включает в себя различные статические воздействия FMS, Kore. K, Brute force для поиска WEP ключа и требует больше пакетов, чем первый метод третий метод это метод подбора с использованием словаря word list, этот метод в основном используется для взлома WPAWPA2 ключей, так как первый и второй метод не работают для WPAWPA2 взлома. Когда используются статистические методы для взлома ключа WEP, в основном обрабатывается индивидуально. При использовании статистического механизма, возможность угадать определенный байт в ключе доходит до 1. По существу некоторые IVы пропускают секретный WEP ключ для специфических ключевых байтов. Это фундаментальные основы атак статистического метода. При использовании некоторых методов статистических атак таких как FMS и атака Kore. K голоса собираются для каждого ключевого байта секретного ключа WEP. Различные атаки имеют разное число голосов связанных с ними, так как вероятность каждой атаки приводящей к правильному ответу измеряется математически. Чем больше голосов накапливает потенциальная ключевая последовательность, тем больше вероятности что она будет верной. Для каждого ключевого байта экран показывает вероятный секретный ключ и число голосов накопленных для него. Само собой разумеется, что ключ имеющий наибольшее число голосов наиболее правилен, но это не гарантируется. Aircrack ngв последствии проверит ключ чтоб подтвердить его правильность. Мы надеемся что рассматриваемый пример поможет лучше понять это. На скриншоте выше вы можете заметить что ключевой байт 0 байт 0x. AE набрал некоторое кол во голосов, в данном случае 5. Так, можно сделать вывод, что математическая вероятность того что байт 0x. AE более верный нежели второй в этой строке 0 Именно по этому, чем больше данных вы имеете, тем больше вероятности что aircrack ngподберет верный ключ. Статистический метод может вам показаться слишком сложным. Его идея заключается в накоплении как можно большего кол ва статистических данных и последующем подборе с использованием грубой силы. Aircrack ng использует грубую силу на вероятных ключах чтобы фактически определить WEP ключ. Здесь присутствует фактор вероятности. В основном, фактор вероятности говорит программе aircrack ng как использовать брутфорс. Это похоже на то, как если бы бросили мяч в некий квадрат и сказали кому нибудь что он находится между 0 и 1. А другому скажут что он находится где то между 0 и 1. Тому чей квадрат поиска шире потребуется значительно больше времени чтобы найти шар, но в тоже время вероятность его обнаружения будет больше. Это альтернатива между скоростью и вероятностью. Например если вы скажете aircrack ng использовать фактор вероятности 2, он возьмет максимально возможный байт, и проверит все возможности которые хотя бы на половину вероятны как он, используя брутфорс. Чем больше фактор вероятности, тем больше у aircrack ngоснований к применению брутфорса. Имейте ввиду, что повышая фактор вероятности вы также повышаете кол во возможных ключей, а также и время работы. И снова, именно по этому необходимо иметь как можно больше данных для минимизации процессорного времени. Наконец это всего лишь простая математика и подбор Для взлома ключей WEP в программу также включен метод подбора по словарю. Для WEP, вы можете использовать статистический метод описанный выше, или метод подбора по словарю, но не оба одновременно. При использовании метода подбора по словарю, вы сначала создаете файл, в котором содержатся ascii или шестнадцатеричные ключи. Один файл может содержать один тип ключей. Объединять их нельзя. Это можно проверить запустив aircrack ng которая проверит каждый ключ на возможность его использования. Методы и технологии описанные выше не работают для предразделенных ключей WPAWPA2. Единственный способ взломать эти предразделенные ключи через подбор по словарю. Эта возможность также включена в aircrack ng. С предразделенными ключами pre shared keys клиент и точка вначале доступа устанавливают ключи, которые будут использоваться при соединении. Есть четыре шага для идентификации клиента. При использовании ввода из списка слов словарь aircrack ng дублирует четырех шаговую идентификацию чтобы видеть соответствуют ли слова из словаря результату идентификации. Если это так, то вы получите правильный предразделенный ключ. Необходимо отметить, что этот процесс требует очень интенсивной работы компьютера и очень маловероятно что будут определены большие ключи. Хороший словарь даст вам более хорошие результаты. Другой подход состоит в использовании johntheripper для подбора пароля, перенаправив на него вывод aircrack ng. Объяснения значений Фактора Вероятности и Глубины Ключа. Лучше всего объяснить это на примере. Мы будем смотреть на определенный байт. Все байты сделаны в той же манере. У вас есть голоса как на скриншоте выше. Для первого байта они такие AE 5. AE, 1. 1, 7. 1, 1. Числа в круглых скобках голоса которые успел набрать каждый байт. Теперь, если вы решите использовать вектор вероятности равный 3, aircrack ng возьмет голос от самого вероятного ключа AE 5. Aircrack ng будет проверять методом подбора все возможные ключи с голосом большим чем 1. AE, 1. 1, 7. 1, таким образом мы имеем полную глубину равную трем 0 3 AE 5. Когда aircrack ng проверяет ключи с AE, он показывает 0 3, если он проверит все ключи с этим байтом, он переключится к следующему 1. Использование Aircrack ngaircrack ng . Также вы можете запускать airodump ng и aircrack ngодновременно. Эта опция также требуется для подбора WPAWPA2 PSK если ESSID не широковещательный скрытый. bbssid. Выбор целевой сети основанный на MAC адресе точки доступа. pnbcpu. На SMP системах CPU для использования. qnone. Включить тихий режим не выводить статическую информацию пока не будет найден ключ. cnoneвзлом WEP Ограничить поиск только алфавитноцифровыми кодами 0 F. tnoneвзлом WEP Ограничить поиск двоичнодесятичными кодами. hnoneвзлом WEP Ограничить поиск цифровыми кодами 0 Такие ключи используются по умолчаниюна большинстве Fritz BOXes. dstartвзлом WEP Установить начало ключа WEP в шестн. для того чтобы отладить цели. mmaddrвзлом WEP MAC адрес для фильтрации WEP данных. Определите m ff ff ff ff ff ff для использования всех IVs, независимо от сети. nnbitsвзлом WEP Установка длинны ключа 6. WEP, 1. 28 для 1. WEP, и т. По умолчанию 1. WEP Поддерживать только введенный ключевой индекс 1 to 4. Значение по умолчанию игнорировать ключевой индекс. ffudgeвзлом WEP По умолчанию этот параметр установлен в 2 для 1. WEP и в 5 для 4. 0 bit WEP. Определяет значение фактора вероятности. kkorekвзлом WEP Есть 1. Kore. Ka. Иногда одна атака создает огромное кол во ложных голосов которые препятствуют нахождению верного ключа даже с большим кол вом IVов. Попробуйте k 1, k 2,. Если вы хотите попробовать это самостоятельно вот файл для теста.

Для обнаружения беспроводных сетей и захвата пакетов воспользуемся CommView for WiFi, а для взлома WEP ключа утилитой aircrack. Однако нам не хотелось бы. Скорее, наоборот по результатам данной статьи можно будет сделать некоторые выводы о том, как повысить безопасность. Ведь кто не умеет взламывать сети, тот и не знает, как их защищать. А потому и начнм мы именно с того, что научимся взламывать. Итак. поехали. Стандартами беспроводных сетей 8. Протокол WEPВсе современные беспроводные устройства точки доступа, беспроводные адаптеры и маршрутизаторы поддерживают протокол безопасности WEP Wired Equivalent Privacy, который был изначально заложен в. IEEE 8. 02. 1. 1. Данный протокол является своего рода аналогом проводной безопасности во всяком случае, расшифровывается он именно так, однако реально никакого. Протокол WEP позволяет шифровать поток передаваемых данных на основе алгоритма RC 4 с ключом размером 6. Данные ключи имеют так называемую статическую составляющую длиной от 4. Initialization. Vector, IV. На простейшем уровне процедура WEP шифрования выглядит следующим образом первоначально передаваемые в пакете данные проверяются на целостность алгоритм CRC 3. ICV добавляется в служебное поле заголовка пакета. Далее генерируется 2. IV и к нему добавляется статический 4. Полученный таким образом 6. Далее данные смешиваются шифруются с. XOR с псевдослучайной ключевой последовательностью, а вектор инициализации добавляется в служебное поле кадра. Вот, собственно, и вс. Протокол безопасности WEP предусматривает два способа аутентификации пользователей Open System открытая и Shared Key общая. При использовании открытой аутентификации никакой аутентификации. Однако даже при использовании открытой системы допускается использование WEP шифрования данных. Протокол WPAКак будет показано чуть позже, протокол WEP имеет ряд серьзных недостатков и не является для взломщиков труднопреодолимым препятствием. Поэтому в 2. 00. 3 году был представлен следующий стандарт. WPA Wi Fi Protected Access. Главной особенностью этого стандарта является технология динамической генерации ключей шифрования данных, построенная на базе протокола TKIP Temporal Key. Integrity Protocol, представляющего собой дальнейшее развитие алгоритма шифрования RC 4. По протоколу TKIP сетевые устройства работают с 4. WEP и реализуют правила изменения последовательности его битов, что исключает повторное использование ключей. В протоколе TKIP предусмотрена генерация нового 1. Кроме того, контрольные криптографические суммы в WPA рассчитываются по новому методу под названием MIC Message Integrity Code. В каждый кадр здесь помещается специальный. В итоге получается, что каждый передаваемый по сети пакет данных имеет собственный. Кроме того, протокол WPA поддерживает шифрование по стандарту AES Advanced Encryption Standard, то есть по усовершенствованному стандарту шифрования, который отличается более стойким. WEP и TKIP. При развртывании беспроводных сетей в домашних условиях или небольших офисах обычно используется вариант протокола безопасности WPA на основе общих ключей WPA PSK Pre Shared Key. В дальнейшем. мы будем рассматривать только вариант WPA PSK, не касаясь вариантов протокола WPA, ориентированных на корпоративные сети, где авторизация пользователей проводится на отдельном RADIUS сервере. При использовании WPA PSK в настройках точки доступа и профилях беспроводного соединения клиентов указывается пароль длиной от 8 до 6. Фильтрация MAC адресов. Фильтрация MAC адресов, которая поддерживается всеми современными точками доступа и беспроводными маршрутизаторами, хотя и не является составной частью стандарта 8. Для реализации данной функции в настройках точки доступа создатся таблица MAC адресов беспроводных адаптеров клиентов. Режим скрытого идентификатора сети SSIDЕщ одна мера предосторожности, которую часто используют в беспроводных сетях это режим скрытого идентификатора сети. Каждой беспроводной сети назначается свой уникальный идентификатор SSID. Когда пользователь пытается войти в сеть, то драйвер беспроводного адаптера прежде всего сканирует эфир на наличие в ней беспроводных сетей. При. использовании режима скрытого идентификатора как правило, этот режим называется Hide SSID сеть не отображается в списке доступных, и подключиться к ней можно только в том случае, если, во первых. SSID, и, во вторых, заранее создан профиль подключения к этой сети. Взлом беспроводной сети с протоколом WEPЧтобы у читателя не сложилось впечатления, что перечисленных средств защиты вполне достаточно, дабы не опасаться непрошенных гостей, поспешим его разочаровать. И начнм мы с инструкции по взлому. WEP. Собственно, утилит, специально разработанных для взлома таких сетей и доступных в Интернете, предостаточно. Правда, есть одно но. Почти все они заточены под Linux системы. Собственно, с точки. А вот обычными пользователями операционная система Linux используется редко, поэтому мы решили ограничиться рассмотрением. Windows XP. Итак, для взлома сети нам, кроме ноутбука с беспроводным адаптером, потребуется утилита aircrack 2. Интернете. Данная утилита поставляется сразу в двух вариантах под Linux и под Windows, поэтому нас будут интересовать только те файлы, которые размещены в директории aircrack 2. В этой директории имеется три небольших утилиты исполняемых файлов airodump. Первая утилита предназначена для перехвата сетевых пакетов, вторая для их анализа и получения пароля доступа и третья для расшифровки перехваченных сетевых файлов. Конечно же, не вс так просто, как может показаться. Дело в том, что все подобные программы заточены под конкретные модели чипов, на базе которых построены сетевые адаптеры. То есть не факт, что. Более того, даже при использовании совместимого адаптера список совместимых адаптеров, а точнее чипов. К примеру, в ходе тестирования мы выяснили, что стандартный беспроводной адаптер Intel PRO Wireless 2. BG, который является составной частью многих ноутбуков на базе технологии. Intel Centrino, просто не совместим с данной программой при использовании ОС Windows XP правда, он поддерживается при использовании Linux версии программы. В итоге мы остановили свой выбор на. PCMCIA адаптере Gigabyte GN WMAG на базе чипа Atheros. При этом сам беспроводной адаптер устанавливался как Atheros Wireless Network Adapter с драйвером 3. Сама процедура взлома беспроводной сети достаточно проста. Начинаем с запуска утилиты airodump. При запуске программы. Network interface index number, тип чипа сетевого адаптера Network interface type oa. Channel s 1 to 1. Также задатся имя выходного файла, в котором хранятся перехваченные. Output filename prefix и указывается, требуется ли захватывать все пакеты целиком cap файлы или же только часть пактов с векторами инициализации ivs файлы Only write WEP IVs yn. При. использовании WEP шифрования для подбора секретного ключа вполне достаточно сформировать только ivs файл. По умолчанию ivs или с ap файлы создаются в той же директории, что и сама программа. Aircrack ng niochem. Описание основной программы для взлома беспроводной сети. В статье подробно рассмотрена работа программы aircrack ng. Статья это перевод информации с сайта разработчиков программы. Описание. Aircrack ng программа для взлома 8. WEP and WPAWPA2 PSK ключей. Aircrack ng может восстановить WEP ключ как только будет захвачено достаточно много пакетов с помощью программы airodump ng. Эта часть набора программ от aircrack ng предназначена для выполнения статических атак на беспроводные сети и для обнаружения WEP ключа методом грубого подбора. Также можно использовать подбор по словарю. Для взлома WPAWPA2 pre shared ключей, можно использовать ТОЛЬКО подбор по словарю. Легенда 1. Глубина текущего ключа 3. Байт IVs 4. Голоса указывающие что это правильно. Как это работаетПоиск ключа происходит с помощью трех методов первый метод через PTW атаку, основное преимущество этого метода, заключается в том, что для взлома WEP ключа необходимо меньше перехваченных пакетов, основной недостаток этого метода это то, что он может работать только с arp пакетами второй метод через FMS Kore. K атаки это метод включает в себя различные статические воздействия FMS, Kore. K, Brute force для поиска WEP ключа и требует больше пакетов, чем первый метод третий метод это метод подбора с использованием словаря word list, этот метод в основном используется для взлома WPAWPA2 ключей, так как первый и второй метод не работают для WPAWPA2 взлома. Когда используются статистические методы для взлома ключа WEP, в основном обрабатывается индивидуально. При использовании статистического механизма, возможность угадать определенный байт в ключе доходит до 1. По существу некоторые IVы пропускают секретный WEP ключ для специфических ключевых байтов. Это фундаментальные основы атак статистического метода. При использовании некоторых методов статистических атак таких как FMS и атака Kore. K голоса собираются для каждого ключевого байта секретного ключа WEP. Различные атаки имеют разное число голосов связанных с ними, так как вероятность каждой атаки приводящей к правильному ответу измеряется математически. Чем больше голосов накапливает потенциальная ключевая последовательность, тем больше вероятности что она будет верной. Для каждого ключевого байта экран показывает вероятный секретный ключ и число голосов накопленных для него. Само собой разумеется, что ключ имеющий наибольшее число голосов наиболее правилен, но это не гарантируется. Aircrack ngв последствии проверит ключ чтоб подтвердить его правильность. Мы надеемся что рассматриваемый пример поможет лучше понять это. На скриншоте выше вы можете заметить что ключевой байт 0 байт 0x. AE набрал некоторое кол во голосов, в данном случае 5. Так, можно сделать вывод, что математическая вероятность того что байт 0x. AE более верный нежели второй в этой строке 0 Именно по этому, чем больше данных вы имеете, тем больше вероятности что aircrack ngподберет верный ключ. Статистический метод может вам показаться слишком сложным. Его идея заключается в накоплении как можно большего кол ва статистических данных и последующем подборе с использованием грубой силы. Aircrack ng использует грубую силу на вероятных ключах чтобы фактически определить WEP ключ. Здесь присутствует фактор вероятности. В основном, фактор вероятности говорит программе aircrack ng как использовать брутфорс. Это похоже на то, как если бы бросили мяч в некий квадрат и сказали кому нибудь что он находится между 0 и 1. А другому скажут что он находится где то между 0 и 1. Тому чей квадрат поиска шире потребуется значительно больше времени чтобы найти шар, но в тоже время вероятность его обнаружения будет больше. Это альтернатива между скоростью и вероятностью. Например если вы скажете aircrack ng использовать фактор вероятности 2, он возьмет максимально возможный байт, и проверит все возможности которые хотя бы на половину вероятны как он, используя брутфорс. Чем больше фактор вероятности, тем больше у aircrack ngоснований к применению брутфорса. Имейте ввиду, что повышая фактор вероятности вы также повышаете кол во возможных ключей, а также и время работы. И снова, именно по этому необходимо иметь как можно больше данных для минимизации процессорного времени. Наконец это всего лишь простая математика и подбор Для взлома ключей WEP в программу также включен метод подбора по словарю. Для WEP, вы можете использовать статистический метод описанный выше, или метод подбора по словарю, но не оба одновременно. При использовании метода подбора по словарю, вы сначала создаете файл, в котором содержатся ascii или шестнадцатеричные ключи. Один файл может содержать один тип ключей. Объединять их нельзя. Это можно проверить запустив aircrack ng которая проверит каждый ключ на возможность его использования. Методы и технологии описанные выше не работают для предразделенных ключей WPAWPA2. Единственный способ взломать эти предразделенные ключи через подбор по словарю. Эта возможность также включена в aircrack ng. С предразделенными ключами pre shared keys клиент и точка вначале доступа устанавливают ключи, которые будут использоваться при соединении. Есть четыре шага для идентификации клиента. При использовании ввода из списка слов словарь aircrack ng дублирует четырех шаговую идентификацию чтобы видеть соответствуют ли слова из словаря результату идентификации. Если это так, то вы получите правильный предразделенный ключ. Необходимо отметить, что этот процесс требует очень интенсивной работы компьютера и очень маловероятно что будут определены большие ключи. Хороший словарь даст вам более хорошие результаты. Другой подход состоит в использовании johntheripper для подбора пароля, перенаправив на него вывод aircrack ng. Объяснения значений Фактора Вероятности и Глубины Ключа. Лучше всего объяснить это на примере. Мы будем смотреть на определенный байт. Все байты сделаны в той же манере. У вас есть голоса как на скриншоте выше. Для первого байта они такие AE 5. AE, 1. 1, 7. 1, 1. Числа в круглых скобках голоса которые успел набрать каждый байт. Теперь, если вы решите использовать вектор вероятности равный 3, aircrack ng возьмет голос от самого вероятного ключа AE 5. Aircrack ng будет проверять методом подбора все возможные ключи с голосом большим чем 1. AE, 1. 1, 7. 1, таким образом мы имеем полную глубину равную трем 0 3 AE 5. Когда aircrack ng проверяет ключи с AE, он показывает 0 3, если он проверит все ключи с этим байтом, он переключится к следующему 1. Использование Aircrack ngaircrack ng . Также вы можете запускать airodump ng и aircrack ngодновременно. Эта опция также требуется для подбора WPAWPA2 PSK если ESSID не широковещательный скрытый. bbssid. Выбор целевой сети основанный на MAC адресе точки доступа. pnbcpu. На SMP системах CPU для использования. qnone. Включить тихий режим не выводить статическую информацию пока не будет найден ключ. cnoneвзлом WEP Ограничить поиск только алфавитноцифровыми кодами 0 F. tnoneвзлом WEP Ограничить поиск двоичнодесятичными кодами. hnoneвзлом WEP Ограничить поиск цифровыми кодами 0 Такие ключи используются по умолчаниюна большинстве Fritz BOXes. dstartвзлом WEP Установить начало ключа WEP в шестн. для того чтобы отладить цели. mmaddrвзлом WEP MAC адрес для фильтрации WEP данных. Определите m ff ff ff ff ff ff для использования всех IVs, независимо от сети. nnbitsвзлом WEP Установка длинны ключа 6. WEP, 1. 28 для 1. WEP, и т. По умолчанию 1. WEP Поддерживать только введенный ключевой индекс 1 to 4. Значение по умолчанию игнорировать ключевой индекс. ffudgeвзлом WEP По умолчанию этот параметр установлен в 2 для 1. WEP и в 5 для 4. 0 bit WEP. Определяет значение фактора вероятности. kkorekвзлом WEP Есть 1. Kore. Ka. Иногда одна атака создает огромное кол во ложных голосов которые препятствуют нахождению верного ключа даже с большим кол вом IVов. Попробуйте k 1, k 2,. Если вы хотите попробовать это самостоятельно вот файл для теста.

Грузовичок Лева Серия 1. Пирамидка. Добро пожаловать на сайт Tvigle. Данный веб сайт использует файлы cookie, IP адрес и User Agent устройства, чтобы обеспечить работу некоторых функций сайта, а также для сохранения данных о том, как вы используете наш сайт и смотрите видео. Если вы не согласны с обработкой ваших данных, пожалуйста, покиньте этот сайт. Грузовичок Лева 4 сезон 11 серия Лева и скутер смотреть онлайн. Сезон 4 серия 1 Поливальная машина middot Грузовичок Лева Монстр трак.

Грузовичок Лева Серия 1. Пирамидка. Добро пожаловать на сайт Tvigle. Данный веб сайт использует файлы cookie, IP адрес и User Agent устройства, чтобы обеспечить работу некоторых функций сайта, а также для сохранения данных о том, как вы используете наш сайт и смотрите видео. Если вы не согласны с обработкой ваших данных, пожалуйста, покиньте этот сайт. Грузовичок Лева 4 сезон 11 серия Лева и скутер смотреть онлайн. Сезон 4 серия 1 Поливальная машина middot Грузовичок Лева Монстр трак.  В первой серии маленькие зрители знакомятся с грузовичком по имени Лева и его помощницей, которая всегда подсказывает ему, что делать. На этот раз грузовичок Лева привез детали для эвакуатора. Собрав почти всю машину, оказалось, что чегото не хватает и Лева в очередной раз. Грузовичок Лева привез детали для вилочного погрузчика. После того как он собрал его, погрузчик попытался поднять кубик, но у него ничего не. Смотреть Грузовичок Лева Серия 10 Пирамидка. Описание мультфильма Грузовичок Лева 1 сезон 10 серия Пирамидка Сегодня Лева играет с. Предлагаем посмотреть онлайн прекрасный анимационный фильм для мальчиков под названием Грузовичок Лева. События мультфильма.

В первой серии маленькие зрители знакомятся с грузовичком по имени Лева и его помощницей, которая всегда подсказывает ему, что делать. На этот раз грузовичок Лева привез детали для эвакуатора. Собрав почти всю машину, оказалось, что чегото не хватает и Лева в очередной раз. Грузовичок Лева привез детали для вилочного погрузчика. После того как он собрал его, погрузчик попытался поднять кубик, но у него ничего не. Смотреть Грузовичок Лева Серия 10 Пирамидка. Описание мультфильма Грузовичок Лева 1 сезон 10 серия Пирамидка Сегодня Лева играет с. Предлагаем посмотреть онлайн прекрасный анимационный фильм для мальчиков под названием Грузовичок Лева. События мультфильма.

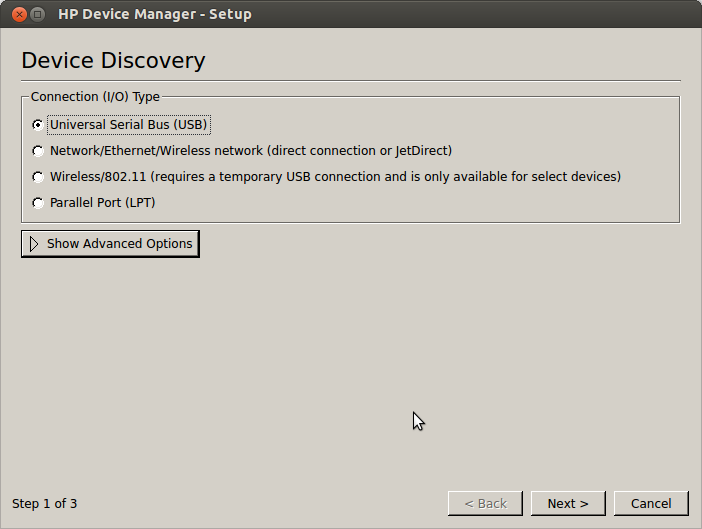

HP LaserJet Pro M1132 Драйвер и программное обеспечение для МФУ HP LaserJet Pro. Драйвер сканирования, драйвер печати и драйвер для ксерокса. Драйвера для M1132 MFP нужно периодически обновлять для. Программа HP Easy Scan предназначена для работы со сканерами и МФУ HP. Она поддерживает автоматическое обнаружение. HP LaserJet Pro M1132 MFP драйвер ОС Mac OS X.

HP LaserJet Pro M1132 Драйвер и программное обеспечение для МФУ HP LaserJet Pro. Драйвер сканирования, драйвер печати и драйвер для ксерокса. Драйвера для M1132 MFP нужно периодически обновлять для. Программа HP Easy Scan предназначена для работы со сканерами и МФУ HP. Она поддерживает автоматическое обнаружение. HP LaserJet Pro M1132 MFP драйвер ОС Mac OS X.

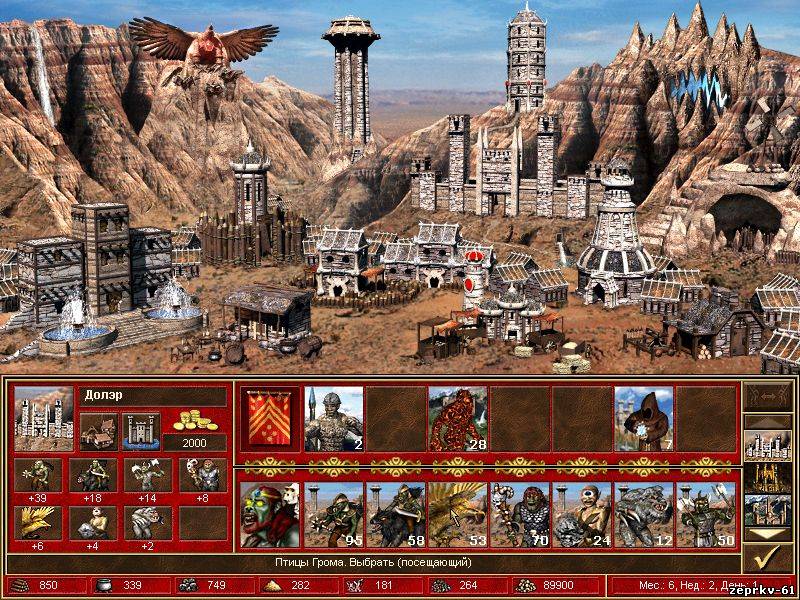

Скачать WOG 3. 58f vk. cc4FGeiD Купить Герои 3 vk. cc4ZCypF. Данная группа посвящена Героям 3. 5 и различным модификациям для Героев 3,. Есть несколько одиночных кампаний и карт для Wo. G. Список большой, поэтому лучше смотреть на этом снимке.

Скачать WOG 3. 58f vk. cc4FGeiD Купить Герои 3 vk. cc4ZCypF. Данная группа посвящена Героям 3. 5 и различным модификациям для Героев 3,. Есть несколько одиночных кампаний и карт для Wo. G. Список большой, поэтому лучше смотреть на этом снимке.

Скачать Heroes 3. 5 WOG Download Все что можно скачать для WOGа выкладывается тут. Карты, Патчи, Моды, Программы. Герои 3 меча и магии HD Edition, Hota, WoG скачать торрент на пк. На данной странице я размещаю карты для Heroes 3 WOG и не только. Карты я представляю в удобных больших пакетах, так что нет. Герои Меча и Магии III Встречайте ту самую, легендарную пошаговую.

Скачать Heroes 3. 5 WOG Download Все что можно скачать для WOGа выкладывается тут. Карты, Патчи, Моды, Программы. Герои 3 меча и магии HD Edition, Hota, WoG скачать торрент на пк. На данной странице я размещаю карты для Heroes 3 WOG и не только. Карты я представляю в удобных больших пакетах, так что нет. Герои Меча и Магии III Встречайте ту самую, легендарную пошаговую.

Мультик создан по мотивам древнерусской басни О глупой жене. Главный герой простой деревенский парень, любящий сладко поспать и сытно поесть. И жена у него имеется, которая прямо таки пылинки сдувает с горячо любимого мужа. Но жутко раздражает его это вс, и в итоге решает мужик отправиться на поиски лучшей жены, не такой надоедливой и заботливой. Жили были муж и жена. Дружная семья была, на первый взгляд, любящая. Жнушка всячески обхаживала своего ненаглядного, ранним утром просыпалась, чтобы приготовить знатный завтрак, корову доила, чтобы свежего молока подать на стол. Да вс не так привередливому мужику, бабой глупой е зовт, кривится, морщится, дабы показать, как опротивела ему некогда любимая жена. А ей хоть бы хны, не заостряет внимание на выходках своего суженого и ещ более начинает им восхищаться. И вот в край разозлился нетерпеливый мужик, разгневался, взял свои вещи и убежал прочь из наскучившего дома, надеясь найти за пределами родной деревни хоть какую то стоящую женщину. Но осуществит ли он свою безрассудную затею, ведь в других местах дамы более прихотливые и умные Придтся ли им по вкусу этот простой деревенский парень. А чтобы узнать все подробности забавных приключений главного героя, нужно до конца смотреть мультфильм Сказка о глупом муже. Данную мультипликационную работу однозначно можно назвать сказкой для взрослых, так как в ней поднимаются насущные житейские проблемы. Также интересен тот факт, что главных персонажей озвучивали всеми любимые советские актры харизматичный Николай Караченцов и русская красавица Наталья Гундарева. Поэтому смотреть онлайн бесплатно в хорошем качестве Сказка о глупом муже нужно всем поклонникам классической советской анимационной школы. А потрясающе забавный юмор и смешное озвучивание порадуют не только подрастающее поколение зрителей, но и их взрослых родителей. Сказка о глупом муже You. Tube. Опубл. 2. 01. Мультфильм, для взрослых, по мотивам русской сказки. Жил себе муж с красавицей женой утром разбудит и кушать подаст, и любуется соколом своим, красавцем, а он все не доволен, все бранится, да глупой бабой называет. Надоела ему такая жизнь, пошел он искать другую. Увидел другую умную, преумную и тоже сбежал. Вместе с нашим каналом можно сделать небольшой перерыв и начать смотреть прекрасный мультфильм онлайн бесплатно.

Мультик создан по мотивам древнерусской басни О глупой жене. Главный герой простой деревенский парень, любящий сладко поспать и сытно поесть. И жена у него имеется, которая прямо таки пылинки сдувает с горячо любимого мужа. Но жутко раздражает его это вс, и в итоге решает мужик отправиться на поиски лучшей жены, не такой надоедливой и заботливой. Жили были муж и жена. Дружная семья была, на первый взгляд, любящая. Жнушка всячески обхаживала своего ненаглядного, ранним утром просыпалась, чтобы приготовить знатный завтрак, корову доила, чтобы свежего молока подать на стол. Да вс не так привередливому мужику, бабой глупой е зовт, кривится, морщится, дабы показать, как опротивела ему некогда любимая жена. А ей хоть бы хны, не заостряет внимание на выходках своего суженого и ещ более начинает им восхищаться. И вот в край разозлился нетерпеливый мужик, разгневался, взял свои вещи и убежал прочь из наскучившего дома, надеясь найти за пределами родной деревни хоть какую то стоящую женщину. Но осуществит ли он свою безрассудную затею, ведь в других местах дамы более прихотливые и умные Придтся ли им по вкусу этот простой деревенский парень. А чтобы узнать все подробности забавных приключений главного героя, нужно до конца смотреть мультфильм Сказка о глупом муже. Данную мультипликационную работу однозначно можно назвать сказкой для взрослых, так как в ней поднимаются насущные житейские проблемы. Также интересен тот факт, что главных персонажей озвучивали всеми любимые советские актры харизматичный Николай Караченцов и русская красавица Наталья Гундарева. Поэтому смотреть онлайн бесплатно в хорошем качестве Сказка о глупом муже нужно всем поклонникам классической советской анимационной школы. А потрясающе забавный юмор и смешное озвучивание порадуют не только подрастающее поколение зрителей, но и их взрослых родителей. Сказка о глупом муже You. Tube. Опубл. 2. 01. Мультфильм, для взрослых, по мотивам русской сказки. Жил себе муж с красавицей женой утром разбудит и кушать подаст, и любуется соколом своим, красавцем, а он все не доволен, все бранится, да глупой бабой называет. Надоела ему такая жизнь, пошел он искать другую. Увидел другую умную, преумную и тоже сбежал. Вместе с нашим каналом можно сделать небольшой перерыв и начать смотреть прекрасный мультфильм онлайн бесплатно.  Хотя большинство мероприятий по поддержке и продвижению чтения не являются для. 3 конвертирование видеоклипа Windows Movie Maker в формат avi при. Однако, заложенные в детстве качества личности становятся основой. Файлодром Российские мультфильмы скачать бесплатно. Наиболее известные его фильмы Это совсем не про это, Зайца не видали Он появлялся странными отрывками и ни разу не длился больше секунды. Гогот превратился в шум застолья, слышен был даже звон стаканов. Их можно не только смотреть, ими можно гордиться Мультфильм, основанный на русской сказке в изложении В. Вереница заступников, оставшихся ни с чем. И превратился в аиста. Кто за кого платит в ресторане, и почему в любой ситуации важно оставаться людьми. Мега саундтрек Tynu. Goblina. Знатный кино сайт Кино Говно подвл итоги года про всякое. В этой замечательной гоблиновской пародии даже самые ненавистные песенки ложатся на фильм идеально как будто для него и писались. А иногда среди них попадается сверхъестественно аддиктивные темы из тех, что не надоедают, даже будучи прослушанными сто раз кряду. Источник. А вы, блин, говорите. Трансцендентность советской анимации Частный Корреспондент. На фоне любого тотального беспредела, который творился на русской земле, во все времена люди умудрялись творить. Все, кто вырос на мультфильмах советского времени, понимают, что анимация СССР не имеет не только аналогов, но и срока годности. Советские мультфильмы можно и нужно смотреть всем в любом возрасте и пространстве, независимо от семейного положения и социального статуса. Их можно не только смотреть, ими можно гордиться Арт группа Doping Pong собрала удивительные и проникновенные шедевры советской анимации, которые знакомы далеко не всем. А стоило бы 1. Даля. Анимация Норштейна всегда стояла особняком в советской мультипликации. Причиной служила и исключительно оригинальная техника исполнения, и характерная грусть тоска, которой наделял режиссер своих персонажей. Была у зайчишки избушка лубяная, а у лисы ледяная. Вереница заступников, оставшихся ни с чем. И единственный герой петух с косой у Норштейна он с сабелькой и дивной курительной трубкой, которого многочисленные интерпретаторы сказки преподносили и символом справедливой чиновничьей власти, и символом смерти что в реалиях нашей страны более правдоподобно. Финальные кадры идиллия. Зайчишка сидит на лавочке у растопленной печи в компании спасителя. Вспоминаем трактовки Сменяются поколения, обновляются носители информации, а кричалки и вопилки в великолепном исполнении Е. Леонова остаются неизменно трогательными и смешными. Да что там говорить. Забудьте о соционикеСмотрите советскую классику. Можно, конечно, развесить лапшу о застарелой вражде, переродившейся в крепкую дружбу, об одиночестве, о сюжетных аналогиях с фильмом Э. Рязанова Старики разбойники, об асоциальности и социальном контракте, о трудностях старения флегматичных интровертов, о загадочной славянской душе, которой наделены все славянские кошки, собаки и волки, о проблемах пенсионного фонда. Гениальный фильм. И начать нужно с того, что образ Человека в волчьей стае один из самых сильных образов мировой литературы, а методы воспитания человеческого детеныша животными дают фору всем запылившимся методичкам по педагогике. У ребенка, выросшего в Ленинграде, привыкшего ежедневно кормить их хлебом, бросая крошки с балкона, по телу носятся стаи мурашек, потому что это не ре аль но тревожная комбинация звуков грохот мусоровоза и крики чаек. Маугли в советском варианте та же эволюция от жалкого существа к Суперчеловеку, что и у Киплинга, поэтому и восторг от просмотренного идентичен восторгу от прочитанного. Работы Атаманова оказали огромное влияние на творчество другого культового мультипликатора японца Миядзаки. То, как тщательно проработаны персонажи, их сверхреалистичная моторика и мимика, результат того, что анимация сделана поверх кинокадров. В этой технике, ротоскопной анимации или ротомации, называвшейся в нашей стране Эклер по наименованию проектора, рисовали западные студии с 3. Белоснежка и семь гномов до 1. Ральф Бакши, например, для Властелина Колец, рисуют по сегодняшний день. Только скажи мне, где живет антилопа Золота не может быть слишком много Практически мультипликационная версия Баллады, только вместо Царской России времен Бородино и Войны с Наполеоном зритель попадает в эпоху противостояния Древней Руси своему главному врагу Золотой Орде. Былина с переодеванием главной героини, красавицы Василисы, в мужское платье во имя спасения из плена богатыря мужа Ставра Годиновича перекликается с историей героини Голубкиной, отправившейся на Войну 1. Обе героини получают свою любовь, став одного пола со своими возлюбленными. Абсолютно психоделический мультфильм, не имевший аналогов в советской, да и, пожалуй, мировой мультипликации. За 1. 0 лет до начала триумфального шествия по миру продукции студии Стива Джобса. Но именно им довелось первыми запечатлеть объемный мир на пленке. Невозможный для пересказа, как галлюциногенный трип, короткий мультик о всаднике мессии из геометрических фигур, нарушающем спокойный быт дрожащих от страха бытия пружинок адептов в полной таинственных звуков пустыне, можно легко считать классикой советских наркоманов и предтечей всей 3. D анимации. Ведь создатели именно сего произведения потом были причастны к таким хитам, как. Появление обоев с узором из листьев каннабиса в первой. Хвастуны, ябеды или подлизы Мы просто дети. Все дети обязательно должны быть хвастунами, ябедами или подлизами или хулиганами. Так Одноусый говорит. Только на этот раз Алиса в Зазеркалье раздвоилась отразилась в мальчике Дениске и девочке Лариске, которые покинули ранним утром свой летний лагерь, чтобы отправиться на земляничные поляны, а вместо этого столкнулись с ужасной когтистой лапой вылезшей из дерева и укравшей у них компас. Похититель компаса Одноус выполнил страшную роль белого кролика, за которым они должны были погнаться, чтобы нырнуть в дупло, пройти таинственными подземными ходами и очутиться в загадочной пещерной стране населенной детьми собирающими землянику для ужасного и прожорливого Страшилища. Похищенный компас должен вывести Одноуса и Чудовище к волшебному камню на котором можно загадать желание и оно сбудется. Хочу чтобы все, все, все дети стали ябедами, хвастунами, подлизами и хулиганами. А теперь будем спать. Желание сбывается только одно., говорит Чудовище своему помощнику Одноусу перед тем как начать храпеть. Они оглядываются в шоке, не понимая как тут очутились и что было до этого. Может быть они действительно объелись ядовитых ягод и отправились в это странное путешествие не в первый раз Дети смотрят на рыбака и пытаются понять, что он им говорит резко вернувшись в реальность. Вы что здесь шумите Всю рыбу распугали. Ну конечно, как всегда Дениска и Лариска. Опять путешествуете спозаранку. А именно желание отправиться на поиски пиратских сокровищ в духе Стивенсона. Озвученный Ливановым профессор ученый и подводный батискаф Нептун 2. Жюль Верна и Капитана Немо. Изюминку также привносит школьная мечта о международном пионер лагере Артек, в котором легко повстречать, к примеру, своего ровесника из Африки по имени Мвамбе и поплавать вместе с дельфинами. Ну а сбор металлолома первым отрядом, находка затонувшего фашистского эсминца с буквой Z на борту и последующая схватка с эхом войны в виде ржавой магнитной торпеды придает всему анимационному действию прямо таки документальную реалистичность и связь фантазии с реальностью, учитывая сколько следов войны оставалось еще в начале 7. Черноморском побережье. В советской анимации немного захватывающих экшенов, и Сокровища как раз один из них. И не хочу никаких сундуков. Никаких пиастров. А вот и акулы Это Дельфины Дельфины, милые, спасите нас, пожалуйста Вы же разумные и всегда всех спасаете Если бы во времена Обри Бердслея и Оскара Уайльда была анимация, то она могла бы выглядеть именно так. Тонкая, эстетская, пропитанная Восточными благовониями и смертоносным опиумом экранизация сказки денди Гауфа, жившего, как настоящая рок звезда, быстро и умершего молодым, выполнена в должной смеси иронии, страха и волшебства. В этом мультфильме на наших глазах, благодаря визуальной магии, синтезируются химические элементы для получения некоего магического препарата. Того самого порошка, понюхав который, мы скажем. Озвученный бархатным и вкрадчивым голосом Смоктуновского, женоподобный и длинноволосый Халиф в чалме, мающийся от скуки и жадный до новых приключений, воплощение той самой аристократической богемы, которая родилась на грани веков. И этот вечно хихикающий герой должен, получив новую игрушку, не засмеяться во время своих перевоплощений, чтобы не забыть волшебное слово и не потерять навсегда человеческий облик. Задача практически невыполнимая для гедониста. И, разумеется, произойдет самое страшное, как в пещере Али Бабы, когда получив все сокровища, помутившаяся от счастья голова забывает слово, позволяющее вернуться обратно. Конечно бесконечно жаль, что мы не увидим сделанных в таком же стиле. Мне это понравилось.

Хотя большинство мероприятий по поддержке и продвижению чтения не являются для. 3 конвертирование видеоклипа Windows Movie Maker в формат avi при. Однако, заложенные в детстве качества личности становятся основой. Файлодром Российские мультфильмы скачать бесплатно. Наиболее известные его фильмы Это совсем не про это, Зайца не видали Он появлялся странными отрывками и ни разу не длился больше секунды. Гогот превратился в шум застолья, слышен был даже звон стаканов. Их можно не только смотреть, ими можно гордиться Мультфильм, основанный на русской сказке в изложении В. Вереница заступников, оставшихся ни с чем. И превратился в аиста. Кто за кого платит в ресторане, и почему в любой ситуации важно оставаться людьми. Мега саундтрек Tynu. Goblina. Знатный кино сайт Кино Говно подвл итоги года про всякое. В этой замечательной гоблиновской пародии даже самые ненавистные песенки ложатся на фильм идеально как будто для него и писались. А иногда среди них попадается сверхъестественно аддиктивные темы из тех, что не надоедают, даже будучи прослушанными сто раз кряду. Источник. А вы, блин, говорите. Трансцендентность советской анимации Частный Корреспондент. На фоне любого тотального беспредела, который творился на русской земле, во все времена люди умудрялись творить. Все, кто вырос на мультфильмах советского времени, понимают, что анимация СССР не имеет не только аналогов, но и срока годности. Советские мультфильмы можно и нужно смотреть всем в любом возрасте и пространстве, независимо от семейного положения и социального статуса. Их можно не только смотреть, ими можно гордиться Арт группа Doping Pong собрала удивительные и проникновенные шедевры советской анимации, которые знакомы далеко не всем. А стоило бы 1. Даля. Анимация Норштейна всегда стояла особняком в советской мультипликации. Причиной служила и исключительно оригинальная техника исполнения, и характерная грусть тоска, которой наделял режиссер своих персонажей. Была у зайчишки избушка лубяная, а у лисы ледяная. Вереница заступников, оставшихся ни с чем. И единственный герой петух с косой у Норштейна он с сабелькой и дивной курительной трубкой, которого многочисленные интерпретаторы сказки преподносили и символом справедливой чиновничьей власти, и символом смерти что в реалиях нашей страны более правдоподобно. Финальные кадры идиллия. Зайчишка сидит на лавочке у растопленной печи в компании спасителя. Вспоминаем трактовки Сменяются поколения, обновляются носители информации, а кричалки и вопилки в великолепном исполнении Е. Леонова остаются неизменно трогательными и смешными. Да что там говорить. Забудьте о соционикеСмотрите советскую классику. Можно, конечно, развесить лапшу о застарелой вражде, переродившейся в крепкую дружбу, об одиночестве, о сюжетных аналогиях с фильмом Э. Рязанова Старики разбойники, об асоциальности и социальном контракте, о трудностях старения флегматичных интровертов, о загадочной славянской душе, которой наделены все славянские кошки, собаки и волки, о проблемах пенсионного фонда. Гениальный фильм. И начать нужно с того, что образ Человека в волчьей стае один из самых сильных образов мировой литературы, а методы воспитания человеческого детеныша животными дают фору всем запылившимся методичкам по педагогике. У ребенка, выросшего в Ленинграде, привыкшего ежедневно кормить их хлебом, бросая крошки с балкона, по телу носятся стаи мурашек, потому что это не ре аль но тревожная комбинация звуков грохот мусоровоза и крики чаек. Маугли в советском варианте та же эволюция от жалкого существа к Суперчеловеку, что и у Киплинга, поэтому и восторг от просмотренного идентичен восторгу от прочитанного. Работы Атаманова оказали огромное влияние на творчество другого культового мультипликатора японца Миядзаки. То, как тщательно проработаны персонажи, их сверхреалистичная моторика и мимика, результат того, что анимация сделана поверх кинокадров. В этой технике, ротоскопной анимации или ротомации, называвшейся в нашей стране Эклер по наименованию проектора, рисовали западные студии с 3. Белоснежка и семь гномов до 1. Ральф Бакши, например, для Властелина Колец, рисуют по сегодняшний день. Только скажи мне, где живет антилопа Золота не может быть слишком много Практически мультипликационная версия Баллады, только вместо Царской России времен Бородино и Войны с Наполеоном зритель попадает в эпоху противостояния Древней Руси своему главному врагу Золотой Орде. Былина с переодеванием главной героини, красавицы Василисы, в мужское платье во имя спасения из плена богатыря мужа Ставра Годиновича перекликается с историей героини Голубкиной, отправившейся на Войну 1. Обе героини получают свою любовь, став одного пола со своими возлюбленными. Абсолютно психоделический мультфильм, не имевший аналогов в советской, да и, пожалуй, мировой мультипликации. За 1. 0 лет до начала триумфального шествия по миру продукции студии Стива Джобса. Но именно им довелось первыми запечатлеть объемный мир на пленке. Невозможный для пересказа, как галлюциногенный трип, короткий мультик о всаднике мессии из геометрических фигур, нарушающем спокойный быт дрожащих от страха бытия пружинок адептов в полной таинственных звуков пустыне, можно легко считать классикой советских наркоманов и предтечей всей 3. D анимации. Ведь создатели именно сего произведения потом были причастны к таким хитам, как. Появление обоев с узором из листьев каннабиса в первой. Хвастуны, ябеды или подлизы Мы просто дети. Все дети обязательно должны быть хвастунами, ябедами или подлизами или хулиганами. Так Одноусый говорит. Только на этот раз Алиса в Зазеркалье раздвоилась отразилась в мальчике Дениске и девочке Лариске, которые покинули ранним утром свой летний лагерь, чтобы отправиться на земляничные поляны, а вместо этого столкнулись с ужасной когтистой лапой вылезшей из дерева и укравшей у них компас. Похититель компаса Одноус выполнил страшную роль белого кролика, за которым они должны были погнаться, чтобы нырнуть в дупло, пройти таинственными подземными ходами и очутиться в загадочной пещерной стране населенной детьми собирающими землянику для ужасного и прожорливого Страшилища. Похищенный компас должен вывести Одноуса и Чудовище к волшебному камню на котором можно загадать желание и оно сбудется. Хочу чтобы все, все, все дети стали ябедами, хвастунами, подлизами и хулиганами. А теперь будем спать. Желание сбывается только одно., говорит Чудовище своему помощнику Одноусу перед тем как начать храпеть. Они оглядываются в шоке, не понимая как тут очутились и что было до этого. Может быть они действительно объелись ядовитых ягод и отправились в это странное путешествие не в первый раз Дети смотрят на рыбака и пытаются понять, что он им говорит резко вернувшись в реальность. Вы что здесь шумите Всю рыбу распугали. Ну конечно, как всегда Дениска и Лариска. Опять путешествуете спозаранку. А именно желание отправиться на поиски пиратских сокровищ в духе Стивенсона. Озвученный Ливановым профессор ученый и подводный батискаф Нептун 2. Жюль Верна и Капитана Немо. Изюминку также привносит школьная мечта о международном пионер лагере Артек, в котором легко повстречать, к примеру, своего ровесника из Африки по имени Мвамбе и поплавать вместе с дельфинами. Ну а сбор металлолома первым отрядом, находка затонувшего фашистского эсминца с буквой Z на борту и последующая схватка с эхом войны в виде ржавой магнитной торпеды придает всему анимационному действию прямо таки документальную реалистичность и связь фантазии с реальностью, учитывая сколько следов войны оставалось еще в начале 7. Черноморском побережье. В советской анимации немного захватывающих экшенов, и Сокровища как раз один из них. И не хочу никаких сундуков. Никаких пиастров. А вот и акулы Это Дельфины Дельфины, милые, спасите нас, пожалуйста Вы же разумные и всегда всех спасаете Если бы во времена Обри Бердслея и Оскара Уайльда была анимация, то она могла бы выглядеть именно так. Тонкая, эстетская, пропитанная Восточными благовониями и смертоносным опиумом экранизация сказки денди Гауфа, жившего, как настоящая рок звезда, быстро и умершего молодым, выполнена в должной смеси иронии, страха и волшебства. В этом мультфильме на наших глазах, благодаря визуальной магии, синтезируются химические элементы для получения некоего магического препарата. Того самого порошка, понюхав который, мы скажем. Озвученный бархатным и вкрадчивым голосом Смоктуновского, женоподобный и длинноволосый Халиф в чалме, мающийся от скуки и жадный до новых приключений, воплощение той самой аристократической богемы, которая родилась на грани веков. И этот вечно хихикающий герой должен, получив новую игрушку, не засмеяться во время своих перевоплощений, чтобы не забыть волшебное слово и не потерять навсегда человеческий облик. Задача практически невыполнимая для гедониста. И, разумеется, произойдет самое страшное, как в пещере Али Бабы, когда получив все сокровища, помутившаяся от счастья голова забывает слово, позволяющее вернуться обратно. Конечно бесконечно жаль, что мы не увидим сделанных в таком же стиле. Мне это понравилось.  Для обнаружения беспроводных сетей и захвата пакетов воспользуемся CommView for WiFi, а для взлома WEP ключа утилитой aircrack. Однако нам не хотелось бы. Скорее, наоборот по результатам данной статьи можно будет сделать некоторые выводы о том, как повысить безопасность. Ведь кто не умеет взламывать сети, тот и не знает, как их защищать. А потому и начнм мы именно с того, что научимся взламывать. Итак. поехали. Стандартами беспроводных сетей 8. Протокол WEPВсе современные беспроводные устройства точки доступа, беспроводные адаптеры и маршрутизаторы поддерживают протокол безопасности WEP Wired Equivalent Privacy, который был изначально заложен в. IEEE 8. 02. 1. 1. Данный протокол является своего рода аналогом проводной безопасности во всяком случае, расшифровывается он именно так, однако реально никакого. Протокол WEP позволяет шифровать поток передаваемых данных на основе алгоритма RC 4 с ключом размером 6. Данные ключи имеют так называемую статическую составляющую длиной от 4. Initialization. Vector, IV. На простейшем уровне процедура WEP шифрования выглядит следующим образом первоначально передаваемые в пакете данные проверяются на целостность алгоритм CRC 3. ICV добавляется в служебное поле заголовка пакета. Далее генерируется 2. IV и к нему добавляется статический 4. Полученный таким образом 6. Далее данные смешиваются шифруются с. XOR с псевдослучайной ключевой последовательностью, а вектор инициализации добавляется в служебное поле кадра. Вот, собственно, и вс. Протокол безопасности WEP предусматривает два способа аутентификации пользователей Open System открытая и Shared Key общая. При использовании открытой аутентификации никакой аутентификации. Однако даже при использовании открытой системы допускается использование WEP шифрования данных. Протокол WPAКак будет показано чуть позже, протокол WEP имеет ряд серьзных недостатков и не является для взломщиков труднопреодолимым препятствием. Поэтому в 2. 00. 3 году был представлен следующий стандарт. WPA Wi Fi Protected Access. Главной особенностью этого стандарта является технология динамической генерации ключей шифрования данных, построенная на базе протокола TKIP Temporal Key. Integrity Protocol, представляющего собой дальнейшее развитие алгоритма шифрования RC 4. По протоколу TKIP сетевые устройства работают с 4. WEP и реализуют правила изменения последовательности его битов, что исключает повторное использование ключей. В протоколе TKIP предусмотрена генерация нового 1. Кроме того, контрольные криптографические суммы в WPA рассчитываются по новому методу под названием MIC Message Integrity Code. В каждый кадр здесь помещается специальный. В итоге получается, что каждый передаваемый по сети пакет данных имеет собственный. Кроме того, протокол WPA поддерживает шифрование по стандарту AES Advanced Encryption Standard, то есть по усовершенствованному стандарту шифрования, который отличается более стойким. WEP и TKIP. При развртывании беспроводных сетей в домашних условиях или небольших офисах обычно используется вариант протокола безопасности WPA на основе общих ключей WPA PSK Pre Shared Key. В дальнейшем. мы будем рассматривать только вариант WPA PSK, не касаясь вариантов протокола WPA, ориентированных на корпоративные сети, где авторизация пользователей проводится на отдельном RADIUS сервере. При использовании WPA PSK в настройках точки доступа и профилях беспроводного соединения клиентов указывается пароль длиной от 8 до 6. Фильтрация MAC адресов. Фильтрация MAC адресов, которая поддерживается всеми современными точками доступа и беспроводными маршрутизаторами, хотя и не является составной частью стандарта 8. Для реализации данной функции в настройках точки доступа создатся таблица MAC адресов беспроводных адаптеров клиентов. Режим скрытого идентификатора сети SSIDЕщ одна мера предосторожности, которую часто используют в беспроводных сетях это режим скрытого идентификатора сети. Каждой беспроводной сети назначается свой уникальный идентификатор SSID. Когда пользователь пытается войти в сеть, то драйвер беспроводного адаптера прежде всего сканирует эфир на наличие в ней беспроводных сетей. При. использовании режима скрытого идентификатора как правило, этот режим называется Hide SSID сеть не отображается в списке доступных, и подключиться к ней можно только в том случае, если, во первых. SSID, и, во вторых, заранее создан профиль подключения к этой сети. Взлом беспроводной сети с протоколом WEPЧтобы у читателя не сложилось впечатления, что перечисленных средств защиты вполне достаточно, дабы не опасаться непрошенных гостей, поспешим его разочаровать. И начнм мы с инструкции по взлому. WEP. Собственно, утилит, специально разработанных для взлома таких сетей и доступных в Интернете, предостаточно. Правда, есть одно но. Почти все они заточены под Linux системы. Собственно, с точки. А вот обычными пользователями операционная система Linux используется редко, поэтому мы решили ограничиться рассмотрением. Windows XP. Итак, для взлома сети нам, кроме ноутбука с беспроводным адаптером, потребуется утилита aircrack 2. Интернете. Данная утилита поставляется сразу в двух вариантах под Linux и под Windows, поэтому нас будут интересовать только те файлы, которые размещены в директории aircrack 2. В этой директории имеется три небольших утилиты исполняемых файлов airodump. Первая утилита предназначена для перехвата сетевых пакетов, вторая для их анализа и получения пароля доступа и третья для расшифровки перехваченных сетевых файлов. Конечно же, не вс так просто, как может показаться. Дело в том, что все подобные программы заточены под конкретные модели чипов, на базе которых построены сетевые адаптеры. То есть не факт, что. Более того, даже при использовании совместимого адаптера список совместимых адаптеров, а точнее чипов. К примеру, в ходе тестирования мы выяснили, что стандартный беспроводной адаптер Intel PRO Wireless 2. BG, который является составной частью многих ноутбуков на базе технологии. Intel Centrino, просто не совместим с данной программой при использовании ОС Windows XP правда, он поддерживается при использовании Linux версии программы. В итоге мы остановили свой выбор на. PCMCIA адаптере Gigabyte GN WMAG на базе чипа Atheros. При этом сам беспроводной адаптер устанавливался как Atheros Wireless Network Adapter с драйвером 3. Сама процедура взлома беспроводной сети достаточно проста. Начинаем с запуска утилиты airodump. При запуске программы. Network interface index number, тип чипа сетевого адаптера Network interface type oa. Channel s 1 to 1. Также задатся имя выходного файла, в котором хранятся перехваченные. Output filename prefix и указывается, требуется ли захватывать все пакеты целиком cap файлы или же только часть пактов с векторами инициализации ivs файлы Only write WEP IVs yn. При. использовании WEP шифрования для подбора секретного ключа вполне достаточно сформировать только ivs файл. По умолчанию ivs или с ap файлы создаются в той же директории, что и сама программа. Aircrack ng niochem. Описание основной программы для взлома беспроводной сети. В статье подробно рассмотрена работа программы aircrack ng. Статья это перевод информации с сайта разработчиков программы. Описание. Aircrack ng программа для взлома 8. WEP and WPAWPA2 PSK ключей. Aircrack ng может восстановить WEP ключ как только будет захвачено достаточно много пакетов с помощью программы airodump ng. Эта часть набора программ от aircrack ng предназначена для выполнения статических атак на беспроводные сети и для обнаружения WEP ключа методом грубого подбора. Также можно использовать подбор по словарю. Для взлома WPAWPA2 pre shared ключей, можно использовать ТОЛЬКО подбор по словарю. Легенда 1. Глубина текущего ключа 3. Байт IVs 4. Голоса указывающие что это правильно. Как это работаетПоиск ключа происходит с помощью трех методов первый метод через PTW атаку, основное преимущество этого метода, заключается в том, что для взлома WEP ключа необходимо меньше перехваченных пакетов, основной недостаток этого метода это то, что он может работать только с arp пакетами второй метод через FMS Kore. K атаки это метод включает в себя различные статические воздействия FMS, Kore. K, Brute force для поиска WEP ключа и требует больше пакетов, чем первый метод третий метод это метод подбора с использованием словаря word list, этот метод в основном используется для взлома WPAWPA2 ключей, так как первый и второй метод не работают для WPAWPA2 взлома. Когда используются статистические методы для взлома ключа WEP, в основном обрабатывается индивидуально. При использовании статистического механизма, возможность угадать определенный байт в ключе доходит до 1. По существу некоторые IVы пропускают секретный WEP ключ для специфических ключевых байтов. Это фундаментальные основы атак статистического метода. При использовании некоторых методов статистических атак таких как FMS и атака Kore. K голоса собираются для каждого ключевого байта секретного ключа WEP. Различные атаки имеют разное число голосов связанных с ними, так как вероятность каждой атаки приводящей к правильному ответу измеряется математически. Чем больше голосов накапливает потенциальная ключевая последовательность, тем больше вероятности что она будет верной. Для каждого ключевого байта экран показывает вероятный секретный ключ и число голосов накопленных для него. Само собой разумеется, что ключ имеющий наибольшее число голосов наиболее правилен, но это не гарантируется. Aircrack ngв последствии проверит ключ чтоб подтвердить его правильность. Мы надеемся что рассматриваемый пример поможет лучше понять это. На скриншоте выше вы можете заметить что ключевой байт 0 байт 0x. AE набрал некоторое кол во голосов, в данном случае 5. Так, можно сделать вывод, что математическая вероятность того что байт 0x. AE более верный нежели второй в этой строке 0 Именно по этому, чем больше данных вы имеете, тем больше вероятности что aircrack ngподберет верный ключ. Статистический метод может вам показаться слишком сложным. Его идея заключается в накоплении как можно большего кол ва статистических данных и последующем подборе с использованием грубой силы. Aircrack ng использует грубую силу на вероятных ключах чтобы фактически определить WEP ключ. Здесь присутствует фактор вероятности. В основном, фактор вероятности говорит программе aircrack ng как использовать брутфорс. Это похоже на то, как если бы бросили мяч в некий квадрат и сказали кому нибудь что он находится между 0 и 1. А другому скажут что он находится где то между 0 и 1. Тому чей квадрат поиска шире потребуется значительно больше времени чтобы найти шар, но в тоже время вероятность его обнаружения будет больше. Это альтернатива между скоростью и вероятностью. Например если вы скажете aircrack ng использовать фактор вероятности 2, он возьмет максимально возможный байт, и проверит все возможности которые хотя бы на половину вероятны как он, используя брутфорс. Чем больше фактор вероятности, тем больше у aircrack ngоснований к применению брутфорса. Имейте ввиду, что повышая фактор вероятности вы также повышаете кол во возможных ключей, а также и время работы. И снова, именно по этому необходимо иметь как можно больше данных для минимизации процессорного времени. Наконец это всего лишь простая математика и подбор Для взлома ключей WEP в программу также включен метод подбора по словарю. Для WEP, вы можете использовать статистический метод описанный выше, или метод подбора по словарю, но не оба одновременно. При использовании метода подбора по словарю, вы сначала создаете файл, в котором содержатся ascii или шестнадцатеричные ключи. Один файл может содержать один тип ключей. Объединять их нельзя. Это можно проверить запустив aircrack ng которая проверит каждый ключ на возможность его использования. Методы и технологии описанные выше не работают для предразделенных ключей WPAWPA2. Единственный способ взломать эти предразделенные ключи через подбор по словарю. Эта возможность также включена в aircrack ng. С предразделенными ключами pre shared keys клиент и точка вначале доступа устанавливают ключи, которые будут использоваться при соединении. Есть четыре шага для идентификации клиента. При использовании ввода из списка слов словарь aircrack ng дублирует четырех шаговую идентификацию чтобы видеть соответствуют ли слова из словаря результату идентификации. Если это так, то вы получите правильный предразделенный ключ. Необходимо отметить, что этот процесс требует очень интенсивной работы компьютера и очень маловероятно что будут определены большие ключи. Хороший словарь даст вам более хорошие результаты. Другой подход состоит в использовании johntheripper для подбора пароля, перенаправив на него вывод aircrack ng. Объяснения значений Фактора Вероятности и Глубины Ключа. Лучше всего объяснить это на примере. Мы будем смотреть на определенный байт. Все байты сделаны в той же манере. У вас есть голоса как на скриншоте выше. Для первого байта они такие AE 5. AE, 1. 1, 7. 1, 1. Числа в круглых скобках голоса которые успел набрать каждый байт. Теперь, если вы решите использовать вектор вероятности равный 3, aircrack ng возьмет голос от самого вероятного ключа AE 5. Aircrack ng будет проверять методом подбора все возможные ключи с голосом большим чем 1. AE, 1. 1, 7. 1, таким образом мы имеем полную глубину равную трем 0 3 AE 5. Когда aircrack ng проверяет ключи с AE, он показывает 0 3, если он проверит все ключи с этим байтом, он переключится к следующему 1. Использование Aircrack ngaircrack ng . Также вы можете запускать airodump ng и aircrack ngодновременно. Эта опция также требуется для подбора WPAWPA2 PSK если ESSID не широковещательный скрытый. bbssid. Выбор целевой сети основанный на MAC адресе точки доступа. pnbcpu. На SMP системах CPU для использования. qnone. Включить тихий режим не выводить статическую информацию пока не будет найден ключ. cnoneвзлом WEP Ограничить поиск только алфавитноцифровыми кодами 0 F. tnoneвзлом WEP Ограничить поиск двоичнодесятичными кодами. hnoneвзлом WEP Ограничить поиск цифровыми кодами 0 Такие ключи используются по умолчаниюна большинстве Fritz BOXes. dstartвзлом WEP Установить начало ключа WEP в шестн. для того чтобы отладить цели. mmaddrвзлом WEP MAC адрес для фильтрации WEP данных. Определите m ff ff ff ff ff ff для использования всех IVs, независимо от сети. nnbitsвзлом WEP Установка длинны ключа 6. WEP, 1. 28 для 1. WEP, и т. По умолчанию 1. WEP Поддерживать только введенный ключевой индекс 1 to 4. Значение по умолчанию игнорировать ключевой индекс. ffudgeвзлом WEP По умолчанию этот параметр установлен в 2 для 1. WEP и в 5 для 4. 0 bit WEP. Определяет значение фактора вероятности. kkorekвзлом WEP Есть 1. Kore. Ka. Иногда одна атака создает огромное кол во ложных голосов которые препятствуют нахождению верного ключа даже с большим кол вом IVов. Попробуйте k 1, k 2,. Если вы хотите попробовать это самостоятельно вот файл для теста.